Содержание

- 1 Установка Zimbra 8.6 на Ubuntu 14.04 Server x64

- 2 Установка Zimbra 8.6 на CentOS 7 (виртуальная машина ESXi 5.5) за NAT-ом/ Install Zimbra 8.6 on CentOS 7 (hosted by ESXi 5.5) behind NAT

- 3 IT-admins • Установка и настройка Zimbra 8.8.8

- 4 Установка Zimbra Collaboration 8.7 на Ubuntu 16.04 — Максим Гусев

- 5 Установка Zimbra на Ubuntu 16.04 + StartSSL | Блог веб-программиста

- 6 Поднимаем mail-сервер Zimbra

Установка Zimbra 8.6 на Ubuntu 14.04 Server x64

Zimbra Collaboration Suite (ZCS) — программный продукт для автоматизации совместной деятельности рабочих групп, созданный компанией Zimbra, находящейся в Сан Матео, штат Калифорния, США.

В сентябре 2007 года компания была куплена Yahoo![1], а в январе 2010 VMware объявила о покупке у компании Yahoo подразделения Zimbra. В июле 2013 была куплена компанией Telligent Systems[2].

Среди продуктов для работы с электронной почтой Zimbra вполне может соперничать с Microsoft Exchange[3], а по своим возможностям сравнивается с Google Docs и Google Apps[1].

Более полное описание по ссылке

Системные требования:

Для оценки и тестирование

- 64-битный процессор с частотой 1,5 ГГц Intel / AMD • Требования к оперативной памяти: • Для single-server, минимум требуется 8 Гб оперативной памяти. • Для установи multi-server, обращайтесь в отдел продаж Zimbra для рекомендаций. • 5 Гб свободного места на диске для программного обеспечения и журналов • Место под временные файлы для установки и обновлений * • Дополнительное дисковое пространство для хранения почты

Для производственной среды

- Intel / AMD 2.0 ГГц + 64 битный процессор • Требования к оперативной памяти: • Для установки single-server, минимум требуется 8 Гб оперативной памяти. • Для установки multi-server, обращайтесь в отдел продаж Zimbra для рекомендаций. • Место под временные файлы для установки и обновлений * • 10 Гб свободного дискового пространства для программного обеспечения и журналов (SATA или SCSI для производительности и RAID / Mirroring для резервирование) • Дополнительное дисковое пространство для хранения почты * Временные файлы: Zimbra требует 5 Гб для /OPT / Zimbra, плюс дополнительное пространство для хранения почты. Разные дополнения еще порядка 100 мегабайт.

Общие требования:

- Настройка межсетевого экрана. Межсетевой экран должен быть отключен. • RAID-5 не рекомендуется для установок с более 100 пользователями.

Шаг 1 — подключиться к серверу, получить привилегии суперпользователя и установить следующие необходимые пакеты.

| # apt-get install libgmp10 libperl5.18 unzip pax sysstat sqlite3 libaio1 (если есть DNS сервер) |

Понадобится только прописать mx-запись, для вашего почтового сервера.

Если DNS сервера нет, то можно установить BIND или воспользоваться DNSMASQ

| # apt-get install libgmp10 libperl5.18 unzip pax sysstat sqlite3 libaio1 dnsmasq (если нет DNS сервера) |

Шаг 2 — Настройка сети

Задаем статический IP адрес. Для этого отредактируем файл:

| # nano /etc/network/interfaces |

Настройка хоста и DNS-сервера

Шаг 3 – редактируем файл hostname and hosts

Меняем имя хоста на ваш домен такого типа mail.youdomain.ru, в моем случае это mail.salf-net.ru

Добавляем такую строку 10.90.2.10 mail.salf-net.ru mail

Шаг 4 – редактируем файл конфигурации Dnsmasq

Добавляем такие строки

| server=10.90.1.254 (DNS сервер)domain=salf-net.rumx-host=salf-net.ru, mail.salf-net.ru, 5mx-host=mail.salf-net.ru, mail.salf-net.ru, 5listen-address=127.0.0.1 |

Шаг 5 – Перезагружаем систему

Проверяем настройку DNSMASQ

Установка Zimbra

Шаг 6 — скачивание дистрибутива с официального сайта

| # wget https://files.zimbra.com/downloads/8.6.0_GA/zcs-8.6.0_GA_1153.UBUNTU14_64.20141215151116.tgz |

Шаг 7 — разархивирование дистрибутива

| # tar -xvf zcs-8.6.0_GA_1153.UBUNTU14_64.20141215151116.tgz |

Шаг 8 — Установка Zimbra

Заходим в директорию разархивированного дистрибутива.

Зупуск установки

На вопрос согласны ли мы с лицензией:

| Do you agree with the terms of the software license agreement? [N] |

Тут надо нажать: «Y» и подтвердить Enter.

На данном этапе, Zimbra проверит необходимые пакеты и попросит вас согласиться на их установку.

Далее выбираем необходимые нам пакеты:

Zimbra-ldap обязателен, если не используете сторонний ldap сервер.

Zimbra-DNSCache нам не требуется, потому что мы используем Dnsmasq.

Zimbra-Proxy мне тоже не нужен.

На запрос

| The system will be modified. Continue? [N] |

Нажимаем «Y»

Ожидаем некоторое время.

Шаг 9 — настройка «Zimbra-store»

Надо задать пароль администратора.

Выбираем 6 Enter

Потом 4 Enter

Вводим пароль администратора.

Теперь введем букву «r» и нажмем Enter.

В меню:

| *** CONFIGURATION COMPLETE — press «a» to apply |

И на запрос Select from menu, or press «a» to apply config (? -help) введем букву «a» и нажмем Enter.

На запрос

| Save configuration data to a file? [Yes] |

введем y и нажмем Enter.

Следующий вопрос

| Save config in file: [/opt/zimbra/config.9020] |

нажимаем Enter (по умолчанию) или новое имя файла, в который будет сохранена конфигурация.

На запрос

| The system will be modified — continue? [No] |

введем «y» и нажмем Enter.

Далее выбираем “a” для применения конфигурации и далее “y”

Шаг 10 — Проверяем работу сервисов

Заходим под пользователем zimbra:

Выполняем команду

Вывод должен быть таким:

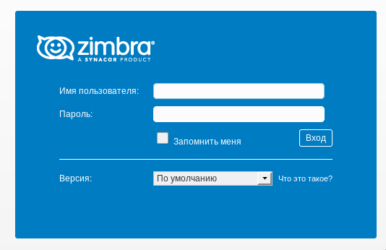

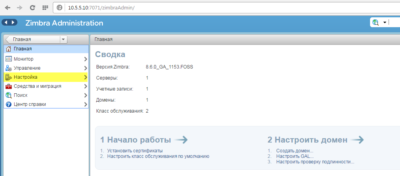

После этого можно зайти через вэб-интерфейс

https://mail.salf-net.ru:7071 для администрирования zimbra сервер

http://mail.server.ru или https://mail.salf-net.ru для входа в вэб-клиент.

Источник: http://salf-net.ru/?p=1612

Установка Zimbra 8.6 на CentOS 7 (виртуальная машина ESXi 5.5) за NAT-ом/ Install Zimbra 8.6 on CentOS 7 (hosted by ESXi 5.5) behind NAT

7.08.6Развёртывание почтового сервера Zimbra на виртуальную машину с ОС CentOS 7.Решение для случая, когда ваш сервер находится за маршрутизатором, то есть NAT-ом.

$ setenforce 0

$ vi /etc/sysconfig/selinux

SELINUX=disabled

4) Установить Net-Tools:

yum -y install net-tools

(чтобы можно было выполнить ifconfig и прочие команды по сети)

5) Установить VMware Tools (опционально, для виртуальной машины)

$ nmtui или

$ vi /etc/sysconfig/network-scripts/ifcfg-eth0

DEVICE=eth0HWADDR=00:00:00:00:00:00TYPE=EthernetUUID=62146aee-9a29-4826-9756-30ba7193529c

ONBOOT=yes (ВАЖНО)

IPADDR=192.168.1.2NETMASK=255.255.255.0

DNS=127.0.0.1 (ВАЖНО в нашем решении)

GATEWAY=192.168.1.1NM_CONTROLLED=yesBOOTPROTO=static*DNS сервера в свойствах интерфейса не прописываем, достаточно того что в resolv.conf Добавляем строку в hosts

$ vi /etc/hosts

192.168.1.2 river.ru

$ vi /etc/sysconfig/network

NETWORKING=yesHOSTNAME=post.river.ru(если вы при установке всё настроили, это может не пригодиться):

$ vi /etc/resolv.confnameserver 127.0.0.1*Больше никаких DNS серверов. В DNSmasq будут указаны все Forwarder-ы. systemctl stop firewalld

systemctl disable firewalld

yum install iptables-services

Добавляем IPtables в автозагрузку и запускаем:

systemctl enable iptables

systemctl start iptables Прописываем нужные правила в IPtables:

$ vi /etc/sysconfig/iptables

# SSH-A INPUT -m state —state NEW -m tcp -p tcp —dport 22 -j ACCEPT# HTTP-A INPUT -m state —state NEW -m tcp -p tcp —dport 80 -j ACCEPT# SMTP — Postfix-A INPUT -m state —state NEW -m tcp -p tcp —dport 25 -j ACCEPT-A INPUT -m state —state NEW -m tcp -p tcp —dport 587 -j ACCEPT# POP-A INPUT -m state —state NEW -m tcp -p tcp —dport 110 -j ACCEPT# IMAP-A INPUT -m state —state NEW -m tcp -p tcp —dport 143 -j ACCEPT # HTTPs-A INPUT -m state —state NEW -m tcp -p tcp —dport 443 -j ACCEPT# SMTPs — Postfix-A INPUT -m state —state NEW -m tcp -p tcp —dport 465 -j ACCEPT# IMAPs-A INPUT -m state —state NEW -m tcp -p tcp —dport 993 -j ACCEPT# POP3s-A INPUT -m state —state NEW -m tcp -p tcp —dport 995 -j ACCEPT# LMTP-A INPUT -m state —state NEW -m tcp -p tcp —dport 7025 -j ACCEPT# HTTPs — Admin Console-A INPUT -m state —state NEW -m tcp -p tcp —dport 7071 -j ACCEPT

$ service iptables restart

Правила для Cisco:

ip nat inside source static tcp 192.168.1.2 22 interface FastEthernet0/0 22ip nat inside source static tcp 192.168.1.2 25 interface FastEthernet0/0 25ip nat inside source static tcp 192.168.1.2 587 interface FastEthernet0/0 587ip nat inside source static tcp 192.168.1.2 465 interface FastEthernet0/0 465ip nat inside source static tcp 192.168.1.2 993 interface FastEthernet0/0 993

ip nat inside source static tcp 192.168.1.2 995 interface FastEthernet0/0 995

*в целях безопасности порты 110 и 143 не прописаны

Устанавливаем DNSmasq и Bind-Utils:

$ yum -y install dnsmasq

$ yum -y install bind-utils

$ systemctl start dnsmasq

$ systemctl enable dnsmasq

Настройка DNSmasq:

$ mv /etc/dnsmasq.conf /etc/dnsmasq.conf.orig (делаем резервную копию оригинального файла)

$ vi /etc/dnsmasq.conf

server=192.168.1.3 (любой из DNS серверов в локальной сети)

server=70.80.88.1 (любой из DNS серверов провайдера Интернет, можно только эту запись оставить без верхней)

domain=river.ru

mx-host=river.ru,post.river.ru,10

listen-address=127.0.0.1 Правим записи в hosts, чтобы mta (MailTransportAgent) знал, что почту нужно приземлять на этом же сервере:

$ vi /etc/hosts

127.0.0.1 post.river.ru, river.ru

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4

Проверяем:

$ nslookup -type=mx river.ru

Результат должен быть:

Server: 127.0.0.1

Address: 127.0.0.1#53

kuchuk.net mail exchanger = 10 post.river.ru.

$ nslookup post.river.ru

Результат должен быть:

Server: 127.0.0.1Address: 127.0.0.1#53 Name: post.river.ru

Address: 127.0.0.1

Удаляем в resolv.conf все строки кроме nameserver 127.0.0.1 (нужно для нашего варианта с почтовым сервером за NAT-ом)

$ vi /etc/resolve.conf

nameserver 127.0.0.1

$ yum -y install ntp

$ vi /etc/ntp.confserver 0.ru.pool.ntp.orgserver 1.ru.pool.ntp.orgserver 2.ru.pool.ntp.orgserver 3.ru.pool.ntp.org Добавление службы NTP в автозагрузку

$ systemctl enable ntpd.service

Обновляем систему, иначе пояс по Москве будет старый +4

$ yum update -y Корректировка временной зоны UTC +3:00

cp /usr/share/zoneinfo/Europe/Moscow /etc/localtime

или

rm -rf /etc/localtime

ln -s /usr/share/zoneinfo/Europe/Moscow /etc/localtime

Проверяем

dateWed Apr 1 20:53:58 MSK 2015

должна быть выведена текущие актуальная дата, время и пояс

systemctl stop postfix

systemctl disable postfix

systemctl stop sendmail

systemctl disable sendmail

Установка необходимых пакетов для Zimbra

yum -y install wget perl perl-core ntpl nmap sudo libidn gmp libaio libstdc++ unzip sysstat sqlite

Загрузка Zimbra исходников

$ wget https://files.zimbra.com/downloads/8.6.0_GA/zcs-8.6.0_GA_1153.RHEL7_64.20141215151110.tgz Распаковка

tar xzf zcs-8.6.0_GA_1153.RHEL7_64.20141215151110.tgz

Установка (Ставим все компоненты кроме Proxy и DNScache)

cd zcs*

./install.sh —platform-override

— В процессе вас спросят какие пакеты устанавливать — можно почитать тут

— Если в процессе установки будет ругаться:

ERROR: Installation can not proceed. Please fix your /etc/hosts file

Запустите nmtui и пропишите соответствующий hostname

По окончании нужно указать DNS имя и установить пароль Администратора:

Installing LDAP configuration database…done.

Setting defaults…

DNS ERROR resolving MX for mx.domain.local

It is suggested that the domain name have an MX record configured in DNS

Change domain name? [Yes] yes

Create domain: [mx.domain.local] river.ru (УКАЗЫВАЕМ ТОЛЬКО ДОМЕН)

MX: mx.domain.local (126.18.180.3)

Interface: 192.168.0.242

Interface: 127.0.0.1

Interface: ::1

DNS ERROR — none of the MX records for river.ru

Источник: http://it.kuchuk.net/2015/04/zimbra-86-centos-7-esxi-55-nat-install.html

IT-admins • Установка и настройка Zimbra 8.8.8

Старая зимбра распухла до невероятных размеров и в связи с этим было принято решение поднять новый в виртуальной инфраструктуре VMware.

Накатывать зимбру буду на Ubuntu server 16.04. Настройку оси оставляю на ваше усмотрение да и мануалов в сети полно. Итак, погнали.

Немного вводных: почтовик стоит за микротом, у которого 2 IP: внешний 5.xxx.xxx.xxx и внутренний 192.168.0.217. На микроте проброшены порты 80, 25, 110, 143, 443, 465, 587, 993, 995, 3443, 5222, 5223, 7143, 7993, 7025 и настроен Hairpin NAT.

Далее SSH к серваку и погнали. Все действия будем выполнять от рута.

# apt-get dist-upgrade -y

# reboot now

# apt-get install -y mc htop dnsmasq

Настраиваем сеть:

# mcedit /etc/network/interfaces

в файле прописываем

auto ens160

iface ens160 inet static

address 192.168.0.10

network 255.255.255.0

gateway 192.168.0.217

dns-nameservers 8.8.8.8

Где ens160 имя сетевого интерфейса, которое можно получить по команде:

ens160 Link encap:Ethernet HWaddr 00:00:00:00:00:8b

inet addr:192.168.0.10 Bcast:192.168.0.255 Mask:255.255.252.0

inet6 addr: ba80::20g:29gd:fe37:b78b/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:21759 errors:0 dropped:161 overruns:0 frame:0

TX packets:2004 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:2025889 (2.0 MB) TX bytes:140027 (140.0 KB)

Настраиваем hosts (вместо ***** вписываем свой домен, зону при необходимости замените, у меня ru):

127.0.0.1 localhost

192.168.0.10 mail.******.ru mail

5.xxx.xxx.xxx mail.******.ru mail

Настраиваем hostname:

Перезагружаем:

Настраиваем DNSMASQ и приводим к виду:

# mcedit /etc/dnsmasq.conf server=8.8.8.8

domain=******.ru

mx-host=******.ru,mail.******.ru,0

listen-address=127.0.0.1

address=/mail.******.ru/5.xxx.xxx.xxx

Перезапускаем dnsmasq:

# service dnsmasq restart

Перед установкой Zimbra необходимо выполнить два простых теста на правильность настройки записей MX и A DNS. Правильные запросы и ответы должны выглядеть так:

; DiG 9.10.3-P4-Ubuntu mx ******.ru

;; global options: +cmd

;; Got answer:

;; ->>HEADERHEADER> /tmp/zimbra/restore_pass.sh

let i++

done

$ chmod +x pass.sh

$ ./pass.sh

После выполнения получаем скрипт restore_pass.sh, в котором содержатся команды смены пароля пользователям на новом сервере.

На новом сервере:

Средства и миграция -> Перенос учетной записи. Кликаем на шестеренку в правом верхнем углу и запускаем мастер. Тип почтового сервера «Zimbra Collaboration Suite». Импортировать только учетки или вместе с почтой выбираем по необходимости. Далее. Выбираем «Импортировать из другого каталога Zimbra LDAP». Далее. На следующей снимаем галку с пункта «Требовать смены пароля при первом входе в систему». Далее. URL LDAP — Указываем IP старого сервера.

Пароль привязки мы можем получить со старого сервера командой:

# su zimbra

$ zmlocalconfig -s zimbra_ldap_password

Поисковая база dc=ru. Остальные настройки по вкусу.

Тащим на новый сервер restore_pass.sh, полученный ранее. Кладем куда-нибудь. При необходимости даем права на него. Далее:

# su zimbra

$ chmod +x restore_pass.sh

$ ./restore_pass.sh

Дожидаемся окончания. Теперь у нас на новом сервере созданы учетки (и содержимое почтовых ящиков если выбрали при миграции) и у всех пользователей старые пароли.

Быстрая настройка Fail2ban Ubuntu 16.04

# apt-get install fail2ban

Создаём файл jail.local следующего содержания:

# mcedit /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

# Fail2Ban configuration file

[DEFAULT]

ignoreip = 127.0.0.1/8 192.168.0.10/24 192.168.0.0/22 5.xxx.xxx.xxx

bantime = 600

findtime = 600

maxretry = 3

backend = auto [ssh-iptables] enabled = false

filter = sshd

action = iptables[name=SSH, port=ssh, protocol=tcp]

sendmail-whois[name=SSH, dest=admin@******.ru, sender=fail2ban@******.ru]

logpath = /var/log/messages

maxretry = 3 # This jail forces the backend to «polling». [sasl-iptables] enabled = false

filter = sasl

backend = polling

action = iptables[name=sasl, port=smtp, protocol=tcp]

sendmail-whois[name=sasl, dest=admin@******.ru]

logpath = /var/log/zimbra.log # Here we use TCP-Wrappers instead of Netfilter/Iptables. «ignoreregex» is # used to avoid banning the user «myuser». [ssh-tcpwrapper] enabled = false

filter = sshd

action = hostsdeny

sendmail-whois[name=SSH, dest=admin@******.ru]

ignoreregex = for myuser from

logpath = /var/log/messages # This jail uses ipfw, the standard firewall on FreeBSD. The «ignoreip»

# option is overridden in this jail. Moreover, the action «mail-whois» defines

# the variable «name» which contains a comma using «». The characters '' are # valid too. [zimbra-account]

enabled = true

filter = zimbra

action = iptables-allports[name=zimbra-account]

sendmail[name=zimbra-account, dest=admin@******.ru]

logpath = /opt/zimbra/log/mailbox.log

bantime = 600

maxretry = 5 [zimbra-audit]

enabled = true

filter = zimbra

action = iptables-allports[name=zimbra-audit]

sendmail[name=Zimbra-audit, dest=admin@******.ru]

logpath = /opt/zimbra/log/audit.log

bantime = 600

maxretry = 5 [zimbra-recipient]

enabled = true

filter = zimbra

action = iptables-allports[name=zimbra-recipient]

sendmail[name=Zimbra-recipient, dest=admin@******.ru]

logpath = /var/log/zimbra.log

#findtime = 604800

bantime = 172800

maxretry = 5 [postfix]

enabled = true

filter = postfix

action = iptables-multiport[name=postfix, port=smtp, protocol=tcp]

sendmail-buffered[name=Postfix, dest=admin@******.ru]

logpath = /var/log/zimbra.log

bantime = -1

maxretry = 5 #[sasl]

#enabled = true

#port = smtp,ssmtp,imap2,imap3,imaps,pop3,pop3s

#filter = sasl

# You might consider monitoring /var/log/warn.log instead

# if you are running postfix. See http://bugs.debian.org/507990

Редактируем /etc/fail2ban/action.d/sendmail.conf:

# mcedit /etc/fail2ban/action.d/sendmail.conf

строку

Fail2Ban» | /usr/sbin/sendmail -f

приводим к виду

Fail2Ban» | /opt/zimbra/postfix/sbin/sendmail -f

рестартуем

# service fail2ban restart

Включаем zmauditswatch

Обратите внимание на 8-ую строку, где необходимо вписать свой домен.

# cd /tmp

# wget http://bugzilla-attach.zimbra.com/attachment.cgi?id=66723

# mv attachment.cgi\?id\=66723 auditswatch

# mv auditswatch /opt/zimbra/libexec/auditswatch

# chown root:root /opt/zimbra/libexec/auditswatch

# chmod 0755 /opt/zimbra/libexec/auditswatch

# su — zimbra

$ zmlocalconfig -e zimbra_swatch_notice_user=zimbra-super-admin @ your-company-domain.com

$ zmlocalconfig -e zimbra_swatch_ipacct_threshold=10

$ zmlocalconfig -e zimbra_swatch_acct_threshold=15

$ zmlocalconfig -e zimbra_swatch_ip_threshold=20

$ zmlocalconfig -e zimbra_swatch_total_threshold=60

$ zmlocalconfig -e zimbra_swatch_threshold_seconds=3600

$ touch /opt/zimbra/conf/auditswatchrc

$ touch /opt/zimbra/conf/auditswatchrc.in

$ zmauditswatchctl start

Включаем redirect с http на https в web-интерфейсе

# su zimbra

$ zmprov ms mail.*******.ru zimbraReverseProxyMailMode redirect

Надеюсь, что у вас всё получилось.

Если же нет, то добро пожаловать в раздел КОНТАКТЫ

Источник: https://IT-admins.ru/it-%D0%B7%D0%B0%D0%BC%D0%B5%D1%82%D0%BA%D0%B8/%D1%83%D1%81%D1%82%D0%B0%D0%BD%D0%BE%D0%B2%D0%BA%D0%B0-%D0%B8-%D0%BD%D0%B0%D1%81%D1%82%D1%80%D0%BE%D0%B9%D0%BA%D0%B0-zimbra-8-8-8

Установка Zimbra Collaboration 8.7 на Ubuntu 16.04 — Максим Гусев

Всем привет, сейчас я расскажу как установить Zimbra Collaboration 8.7 на Ubuntu 16.04 LTS, с использованием dnsmasq как основного DNS сервера.

Инструкция написана с использованием (переводом) официального мануала и личного опыта.

Системные требования:

Данные системные требования подойдут для сервера до 50 пользователей

- Intel/AMD 64-bit CPU 2.4 GHz

- 8GB оперативной памяти

- 50GB как минимум

- Интернет-соединение думаю нет смысла объяснять, зачем нам оно

- Идеальная конфигурация DNS — как рекомендует официальный мануал

- Настроенные mx-записи на наш внешний ip адресс

Установка системы:

Систему я устанавливал без дополнительных пакетов, имя сервера — mail, имя пользователя — user.

Конфигурация системы:

Для начала, надо войти как root:

user@mail:~$ sudo -s вводим пароль от user root@mail:~$

Далее нам нужно сконфигурировать IP адрес. Я буду настраивать машину с прямым доступом в интернет.

root@mail:~# vim /etc/network/interfaces или root@mail:~# nano /etc/network/interfaces allow-hotplug enp0 iface eth0 inet static address 78.34.23.52 netmask 255.255.255.248 gateway 78.34.23.51 dns-nameservers 127.0.0.1 dns-nameservers 8.8.8.8 Адрес и шлюз случайно сгенерированы, нужно использовать свои. Подробные данные можно получить у провайдера.

Далее надо настроить hosts

root@mail:~$ vim /etc/hosts 127.0.0.1 localhost 78.34.23.52 mail.init-d.ru mail Тут же я полностью закоменнтил IPv6, встречались случаи проблем из за их присутствия # The following lines are desirable for IPv6 capable hosts # ::1 localhost ip6-localhost ip6-loopback # ff02::1 ip6-allnodes # ff02::2 ip6-allrouters

И перегружаем наш хост

Настройка dnsmasq:

Устанавливаем, если не установлен dnsmasq

root@mail:~$ apt-get install dnsmasq

И настраиваем его

root@mail:~$ vim /etc/dnsmasq.conf server=8.8.8.8 listen-address=127.0.0.1 domain=init-d.ru mx-host=init-d.ru,mail.init-d.ru,0 address=/mail.init-d.ru/78.34.23.52

Рестартуем службу

root@mail:~$ service dnsmasq restart

Далее, официальный гайд от zimbra советует проверить наши mx.

root@mail:~$ dig mx init-d.ru

Установка zimbra:

Для начала, надо скачать архив — https://www.zimbra.com/downloads/

root@mail:~$ wget LINK

Разахивировать и перейти в папку с инсталятором

root@mail:~$ tar xzvf zcs-8.7.0.tgz (у вас он может называться иначе) root@zimbra8:~$ cd zcs-8.7.0

И запускаем установку

root@mail:/zcs-8.7.0# ./install.sh

Далее у нас будет много кода, покажу только то, с чем нам нужно взаимодействовать:

Паки для установки Select the packages to install Install zimbra-ldap [Y] y Install zimbra-logger [Y] y Install zimbra-mta [Y] y Install zimbra-dnscache [Y] n Install zimbra-snmp [Y] y Install zimbra-store [Y] Install zimbra-apache [Y] Install zimbra-spell [Y] Install zimbra-memcached [Y] Install zimbra-proxy [Y] Далее по желанию — чат, диск и тп

Система часто будет спрашивать, продолжить или нет? Конечно — да

The system will be modified. Continue? [N] Вводим y

Далее важный момент

DNS ERROR resolving MX for mail.init-d.ru It is suggested that the domain name has an MX record configured in DNS Change domain name? [Yes] Вводим YES и вводим наш домен init-d.ru

После окончания настройки пакетов, система скажет что у нас отсутствует пароль администратора

Select from menu or 'r' for previous menu [r] 4 Password for admin@init-d.ru (min 6 characters): [sJahaUyn1] P@ssW0rD В квадратных скобках автоматически сгенерированный пароль, можно использовать его.

Далее

Select, or 'r' for previous menu [r] r *** CONFIGURATION COMPLETE — press 'a' to apply Select from menu, or press 'a' to apply config (? — help) a Save configuration data to a file? [Yes] Save config in file: [/opt/zimbra/config.10687] Saving config in /opt/zimbra/config.10687…done. Notify Zimbra of your installation? [Yes] NO Setting up zimbra crontab…done. Moving /tmp/zmsetup.20160430-185719.log to /opt/zimbra/log Configuration complete — press return to exit

На этом в целом кончается установка zimbra, можно перегружать сервер и пользоваться почтой по нашему адресу.

Для настройки сервера в дальнейшем используем адрес — https://domain.com:7071/zimbraAdmin/

Спасибо за внимание!

linux mailserver ubuntu zimbra

Источник: https://www.init-d.ru/2017/10/23/zimbra-install/

Установка Zimbra на Ubuntu 16.04 + StartSSL | Блог веб-программиста

28Авг/160

Примерный список must-have действий для успешной установки Zimbra на Ubuntu 16.04. Не для безумного копипаста.

Приведём сервер в порядок

1. В /etc/apt/sources.list включаем все необходимые репозитории.

2. Установим временную зону, локаль, включим обновления безопасности и поставим пакеты первой необходимости(от рута):

locale-gen en_US.UTF-8 ru_RU.UTF-8apt-get install locales man dialog htop silversearcher-ag bzip2 pigz pbzip2 mc grc pydf bash-completion vim-nox zsh tmux ncdu unattended-upgrades nano screendpkg-reconfigure unattended-upgradesdpkg-reconfigure tzdata

Подготовительный этап

0. Начиная с этого этапа все действия лучше выполнять в скрине(screen).

1. Устанавливаем нужный hostname (/etc/hosts + /etc/hostname). Я ставлю в домен второго уровня, который будет использоваться в почте(не mail.example.com, а просто example.com)

2.

Прописываем все DNS записи домена на наш сервер(@ IN A, www IN A, mail IN A, @ IN MX mail)

3. Сразу же можно прописать spf запись(@ IN TXT). Я обычно использую следующий формат:

v=spf1 a mx ip4:АЙ.ПИ.СЕР.ВЕРА include:mail.example.com -allНапример:

v=spf1 a mx ip4:91.218.229.

167 include:mail.tochka-design.ru -all

Сертификат StartSSL

StartSSL предлагает бесплатные сертификаты. Для наших целей они подходят замечательно.

!!! UPDATE: Бесплатные сертификаты StartSSL уже не валидны во многих браузерах. Рекомендую использовать Let's Encrypt. Ресурсы по теме:

Как буду где-нибудь ещё ставить зимбру — обновлю эту инструкцию с учётом letsencrypt.

Подтверждение домена в StartSSL

- Подтверждаем домен путём письма на postmaster@example.com

- Заходим в админ-панель Zimbra https://example.com:7071 (ВАЖНО! Порт 7071 и протокол HTTPS!)

- Выбираем нашего админа, правой кнопкой — просмотр почты.

- Находим письмо от Start SSL и подтверждаем домен.

Генерируем CSR

В панели Zimbra идём в Настройка > Сертификаты > Правой кнопкой на сервере > Установить сертификат.

Выбираем «Генерировать CSR». Заполняем всё и вот — Zimbra дала нам CSR, сохранив его себе в дебрях.

ВАЖНО! Самому CSR лучше не генерировать, Zimbra это делает просто и через веб-морду.

CSR подсовываем в StartSSL и генерируем сертификат, указывая наши домены:example.com, www.example.com, mail.example.com

После генерации не забываем скачать сертификаты.

Устанавливаем сертификат

Распаковываем у себя на рабочем компьютере архив с сертификатами, из него достаём OtherServer.

Склеиваем root.crt и 1_Intermediate.crt в один файл(цепочка сертификатов) и кладём это на сервер в /tmp/ca_bundle.crt.

Сертификат (2_example.com.crt) кладём в /tmp/ssl.crt

Несмотря на инструкцию, запускаем от пользователя zimbra(!):

/opt/zimbra/bin/zmcertmgr deploycrt comm /tmp/ssl.crt /tmp/ca_bundle.crtkeytool -import -alias root -keystore /opt/zimbra/common/lib/jvm/java/jre/lib/security/cacerts -storepass changeit -file /opt/zimbra/ssl/zimbra/commercial/commercial.crt

Перезапускаем Zimbra(от этого же пользователя): zmcontrol restart

Проверяем в браузере — зелёный ли у нас протокол. Можно проверить на админке Zimbra.

NB: Почему то через веб-интерфейс установить сертификат мне ни разу не удалось.

Меняем порты

Поскольку Zimbra устанавливает свой nginx — лучше поменять его порты и использовать системный nginx.

Делается это одной командой от пользователя zimbra: /opt/zimbra/libexec/zmproxyconfig -a 8080:81:8443:444 -e -m -w -H example.com && zmcontrol restart

Теперь веб-интерфейс почты переехал на https://example.com:444/, а на 80 и 443 мы можем повесить наш системный nginx.

DKIM

Тут всё делаем по инструкции.

А именно, прописываем то, что выдаёт команда /opt/zimbra/libexec/zmdkimkeyutil -a -d example.com в качестве TXT записи.

ВАЖНО!

zmdkimkeyutil выдаёт нам например вот такую вот вещь:

zimbra@p390733:~$ /opt/zimbra/libexec/zmdkimkeyutil -a -d tochkaremont.ruDKIM Data added to LDAP for domain tochkaremont.ru with selector 91F75664-6CF8-11E6-99AA-81B8C4CFEEEDPublic signature to enter into DNS:91F75664-6CF8-11E6-99AA-81B8C4CFEEED.

_domainkey IN TXT ( «v=DKIM1; k=rsa; «»p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAwx/fQgq1HGxt6zUz+B8j7/yHXyFSfoESOmkkTWeQnxhQYcfYqmA4ypsZ7PycmZ9Bv3+saoHFkUyfnQfLvtZPQDzdt8S7TCF9Jsm9tJEt1gknhjgJzLRoJiJaIOhDr3nOsKzsMUaP2vwhfd7a6QMjZjDPqu9PGEVq+DJrvl31oFF4x/qxjD2Ie85xDEEi7FOeG91XejifcBM0z0″»0sqMSz4fxRIU/qweA+KPQD8qZjo/lOGodJIEElHmTH24brQ1WT6NjNUBq/csmY9p/CzoDhn3JD3SUYzTKX4DpvehDTXlV/Q+Z/OCnm8tndKUhRwvH4+bH1/WK+XPIXj5SG91iq4KwIDAQAB» ) ; —— DKIM key 91F75664-6CF8-11E6-99AA-81B8C4CFEEED for tochkaremont.ru

В качестве значения мы берём то, что в ковычках, убирая пробелы и переносы строки. Проверяем валидность того, что собираемся вставить в сервисе DkimCore.

К сожалению, r01.ru и pdd.yandex.ru не справятся с такой длинной подписью(maxlen 255 там). Как эту проблему решать — не известно, поскольку утилита не позволяет уменьшать размер ключа.

После обновления TXT записи dkim можно проверить всё тестовым письмом через сервис DkimValidator или отослать письмо на gmail и посмотреть, что будет в расшифровке поля «от».

Антивирусная проверка архивов

Zimbra использует clamav для проверки писем и вложений на вирусы.

Конфиг clamav /opt/zimbra/conf/clamd.conf

Поскольку зашифрованные архивы проверить нельзя, по-умолчанию они блокируются.

Изменить это можно закомментировав в конфиге строку ArchiveBlockEncrypted yes

Перезагрузить сервис антивируса можно одной командой zmclamdctl restart

Размер сообщений

Related: Configuring maxmessagesize

zimbra@p390733:~$ postconf message_size_limitmessage_size_limit = 10240000zimbra@p390733:~$ zmprov modifyConfig zimbraMtaMaxMessageSize 102400000zimbra@p390733:~$ postfix reload/postfix-script: refreshing the Postfix mail systemzimbra@p390733:~$ postconf message_size_limitmessage_size_limit = 102400000zimbra@p390733:~$ zmprov getConfig zimbraFileUploadMaxSizezimbraFileUploadMaxSize: 10485760zimbra@p390733:~$ zmprov modifyConfig zimbraFileUploadMaxSize 51445760

Bonus — MySQL

Zimbra ставит MariaDB и от рута пароль можно получить простой командой от пользователя zimbra: zmlocalconfig -s | grep mysql_root_password

Источник: https://blog.bethrezen.ru/2016/08/zimbra-ubuntu-16-04-installation.html

Поднимаем mail-сервер Zimbra

просмотров: 4701920 февраля 2015 года

Некоторые компании считают недопустимым использование личной почты для корпоративных переписок. У кого-то цель — контроль сотрудников, у кого-то параноидальное расстройство. Для этих и других целей обычно устанавливают свой сервер почты.

Zimbra Server — программный продукт для автоматизации совместной деятельности рабочих групп. Использует несколько СПО-проектов. Он раскрывает SOAP-интерфейс программирования приложений во всей его функциональности и также является IMAP- и POP3-сервером. Сервер доступен на платформах Linux (Red Hat Enterprise, Fedora, Ubuntu, Debian, Mandriva, SUSE Linux) и Mac OS X.

Некоторые возможности Zimbra:

Глобальная книга адресов — видны все сотрудники предприятия, у кого есть почтовый ящик в домене.

Календарь и Ежедневник — можно планировать задачи и делать напоминания о них.

Документы — можно хранить, просматривать и редактировать прямо в обозревателе (браузере).

Zimbra — чень предвзято относится к настроке доменной зоны перед установкой, именно по-этому я советую первым шагом настроить домен.

Дано:

domain.com — домен нашего mail-сервера

1.2.3.4 — IP нашего сервера

Ubuntu 14.04 LTS — ОС нашего сервера

Шаг 1 — Скачивание образов

Заходим на страничку загрузок Zimbra: https://www.zimbra.com/downloads/zimbra-collaboration-open-sourceИ смотрим, какие ОС поддерживаются последней версией Zimbra. Рекоменду ставить именно ту версию ОС, которая поддерживатся.

Например, если Platform = Ubuntu 14.04 LTS, то извльте поставить менно эту версию, 14.10, 14.04.01 — не катит, не тратьте время.

Шаг 2 — настройка сети и DNS-домена

Проверьте какой IP адрес выдался по DHCP, позаботьтесь о том, чтоб он вдруг не поменялся (или сделайте симлинк в DHCP-сервере или пропишите IP в ручную).

Настройки DNS надлежащим образом, ниже с привел свои минимальные настройки BIND сервера, чтобы все заработало:

$TTL 43200$ORIGIN domain.com. domain.com. IN SOA ns1.domain.com. admin.domain.com. ( 2015021846 ; serial 1h ; refresh 1h ; retry 4w ; expire 1h ; default_ttl ) ;; Zone Records;@ IN NS ns1.domain.com.@ IN A 1.2.3.4@ IN NS ns2.domain.com.ns1 IN A 1.2.3.4ns2 IN A 1.2.3.4mail IN A 1.2.3.4@ IN MX 10 mail.domain.com.@ IN TXT v=spf1 ip4:1.2.3.4 a mx ~all@ IN PTR domain.com.

В данном случае, я поднял собственный DNS сервер, не буду рассказывать зачем, да, есть бесплатные DNS-сервера и многие регистраторы даже предлагают свои DNS-серверы, но мне захотелось самому поднять DNS-сервер (ради практики).

Если вы находитесь за роутером, советую так же прописать Ваш домен domain.com в файл /etc/hosts с линком на локальный IP адрес.

Шаг 3 — Подготовка сервера

sudo apt-get install libgmp3c2 — библиотека для выполнения арифметических операций любой точности;sudo apt-get install libperl5.14 — перл для корректного выполнения программ со встроенным Perl-интерпретатором;sudo apt-get install sysstat — набор утилит для измерения производительности системы;sudo apt-get install sqlite3 — база данных SQLite3;sudo apt-get install pax — для работы со страницами памяти.

Скачиваем и распаковываем Zimbra

cd ~wget https:tar xfvz zcs-8.0.9_GA_6191.UBUNTU14_64.20141103151539.tgzcd zcs-8.0.9_GA_6191.UBUNTU14_64.20141103151539

Шаг 4 — Установка

Запустим из под root скрипт установки:

# sudo ./install.sh

Нас дважды спросят согласны ли мы с лицензией:

Do you agree with the terms of the software license agreement? [N]

Тут надо написать: Y и нажать Enter.

Установщик проверит все ли зависимости удовлетворены:

В секции Checking for installable packages будут отображены все пакеты, которые идут с Zimbra и которые можно установить, я решил установить все, вы же решайте сами:

Соглашаемся введя Y и нажав Enter на запрос The system will be modified. Continue? [N]

Начнется установка пакетов. После установки пакетов появится меню:

Main menu 1) Common Configuration: 2) zimbra-ldap: Enabled 3) zimbra-logger: Enabled 4) zimbra-mta: Enabled 5) zimbra-dnscache: Enabled 6) zimbra-snmp: Enabled 7) zimbra-store: Enabled +Create Admin User: yes +Admin user to create: [email protected]******* +Admin Password UNSET +Anti-virus quarantine user: [email protected] +Enable automated spam training: yes +Spam training user: [email protected] +Non-spam(Ham) training user: [email protected] +SMTP host: domain.com +Web server HTTP port: 8080 +Web server HTTPS port: 8443 +Web server mode: https +IMAP server port: 7143 +IMAP server SSL port: 7993 +POP server port: 7110 +POP server SSL port: 7995 +Use spell check server: yes +Spell server URL: http://domain.com:7780/aspell.php +Enable version update checks: TRUE +Enable version update notifications: TRUE +Version update notification email: [email protected]domain.localdomain +Version update source email: [email protected] +Install mailstore (service webapp): yes +Install UI (zimbra,zimbraAdmin webapps): yes 8) zimbra-spell: Enabled 9) zimbra-proxy: Enabled 10) Default Class of Service Configuration: s) Save config to file x) Expand menu q) Quit Address unconfigured (**) items (? — help)

Здесь нам надо всего лишь установить пароль администратор, для этого на запрос Address unconfigured (**) items (? — help) введем цифру «3» и нажмем Enter. Появится меню Store configuration тут введем цифру «4» и нажмем Enter.

На запрос ввода пароля зададим нужный нам пароль, у меня: password

Теперь введем букву «r» и нажмем Enter. Появится главное меню с информационным сообщением: *** CONFIGURATION COMPLETE — press 'a' to apply

И на запрос Select from menu, or press 'a' to apply config (? -help) введем букву «a» и нажмем Enter.

На запрос Save configuration data to a file? [Yes] введем yes и нажмем Enter.

Будет выведена строка Save config in file: [/opt/zimbra/config.9020] тут можно ввести в какой файл сохранить конфигурацию или оставить файл по умолчанию и нажать просто Enter.

На запрос The system will be modified — continue? [No] введем yes и нажмем Enter.

Начнется установка Zimbra.

Установщик спросит уведомлять ли вас о работе Zimbra сервера, ну что же, согласимся введя Yes и нажав Enter.

Zimbra установлена!

Шаг 5 — Проверка

Теперь давайте проверим, все ли сервисы запущены. Для начала сменим текущего пользователя на zimbra:

# sudo su zimbra

И запустим саму проверку:

# zmcontrol status

Вывод должен быть таким:

Если же какой-то из сервисов не запущен, воспользуемся командой:

# zmcontrol start

Для доступа к панели адмнистрирования Zimbra, перейдите по ссылке: https://domain.com:7071/zimbraAdmin/

Подводные камни

После установки и настройки всего и вся, у меня никак не хотела доставляться внешняя почта, лечется так:

sudo su zimbrazmlocalconfig -e postfix_lmtp_host_lookup=nativezmprov ms domain.com zimbraMtaLmtpHostLookup nativezmmtactl restart

Источник: http://wiki.zimbra.com/wiki/Incoming_Mail_Problems

Полезные материалы

Удачного Вам дня

Linux,mail,Системное администрирование

Валерий (14 апреля 2016 года, 11:18:30)

Добрый день.

Может сможете чем помочь. Как заставить зимбру проверять заголовки файлов во вложении. Блокировка exe файлов стоит, но если файл переименовать например в jpg то почтовик спокойно пропускает такое вложение

Олег (14 апреля 2016 года, 11:30:16)

Добрый,а в чем проблема, если файл не exe, то он уже виндой не запустится…

Есть clamav — пусть он решает вирус это или нет.

Тот же гугл пропускает такие письма. Проверил только что.

Валерий (14 апреля 2016 года, 11:43:07)

Гугл это скажем не совсем корпоративная почта. В компании хитрый пользователь может воспользоваться данным “багом” и закачать на компьютер какую-нибудь игру или еще чего, что вирусом не является, но запрещено.

Vladimir (12 мая 2016 года, 12:21:21)

очень правильное руководство. описание настройки DNS порадовало — очень помогло

tea (17 августа 2017 года, 20:34:33)

Здравствуйте ,требуется ваш совет или подсказка необходимо реализовать шифрование SSL на zimbra (на данный момент TSL работает)

Что скажем?

Источник: https://denik.od.ua/install-mail-server-zimbra